Cuộc chiến Israel-Iran đã chuyển sang chuỗi khối tuần này, sau khi một nhóm hacker ủng hộ Israel có tên Gonjeshke Darande tấn công sàn giao dịch tiền mã hóa lớn nhất của Iran, Nobitex, để đánh cắp gần 90 triệu USD. Nhóm này sau đó đã đốt cháy toàn bộ số tiền, coi vụ hack là một nỗ lực có động cơ chính trị nhằm phá vỡ khả năng trốn tránh lệnh trừng phạt của Iran thông qua tiền mã hóa. Nhưng Gonjeshke Darande là ai?

Tất cả những điều cần biết về loài chim sẻ săn mồi bí ẩn

Gonjeshke Darande, hay còn gọi là Predatory Sparrow, là một nhóm tấn công mạng có động cơ chính trị rất tinh vi. Các nhà phân tích an ninh và quan chức chính phủ tin rằng họ có mối liên hệ mạnh mẽ với Israel.

Các cuộc tấn công của họ thường nhắm vào cơ sở hạ tầng của Iran, hệ thống tài chính và các thực thể liên kết với chính phủ.

Mặc dù Israel chưa chính thức nhận trách nhiệm về các hoạt động của Gonjeshke Darande, các công ty an ninh và cộng đồng tình báo rộng rãi coi nhóm này có liên kết với Israel.

Điều này là do mục tiêu, phương pháp và thông điệp chính trị công khai của họ.

Ý nghĩa của tên “Gonjeshke Darande”

- “Gonjeshke Darande” dịch nghĩa đen là “Predatory Sparrow” trong tiếng Farsi.

- Thuật ngữ này tượng trưng cho một loài chim nhỏ nhưng mạnh mẽ có khả năng tấn công bất ngờ, là một phép ẩn dụ phù hợp cho một nhóm hacker thực hiện các cuộc tấn công mạng đột ngột và có mục tiêu.

- Sự lựa chọn tên gọi đặc biệt của Iran có thể nhằm chế giễu hệ thống an ninh mạng của Iran và gửi thông điệp mang tính biểu tượng trực tiếp đến chế độ Iran.

Lịch sử các cuộc tấn công mạng liên quan đến Gonjeshke Darande

Gonjeshke Darande có lịch sử tương đối ngắn nhưng đáng kể về các hoạt động mạng có tác động lớn, chủ yếu nhắm vào cơ sở hạ tầng và hệ thống tài chính của Iran:

Tháng 06/2025: Tấn công sàn giao dịch tiền mã hóa Nobitex

Như BeInCrypto đã đưa tin, nhóm này đã tấn công vào sàn giao dịch tiền mã hóa hàng đầu của Iran, Nobitex.

Số tiền đã được chuyển đến các ví vanity với thông điệp chống IRGC (Lực lượng Vệ binh Cách mạng Hồi giáo), khiến tiền mã hóa không thể truy cập vĩnh viễn.Hơn nữa, Nobitex bị phương Tây nghi ngờ có liên quan đến rửa tiền và trốn tránh lệnh trừng phạt.

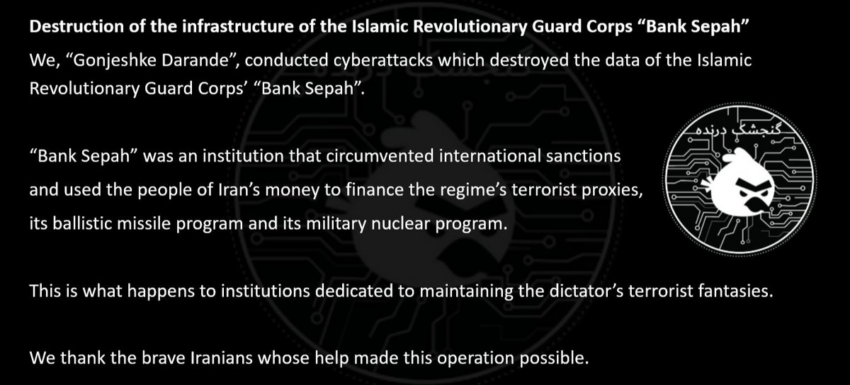

Tháng 05/2025: Tấn công vào Bank Sepah

Ngay trước cuộc tấn công vào Nobitex, Gonjeshke Darande đã xâm nhập vào hệ thống của Ngân hàng Sepah. Đây là một ngân hàng thuộc sở hữu nhà nước của Iran.Đáng chú ý hơn, họ đã làm gián đoạn dịch vụ ngân hàng và rò rỉ dữ liệu tài chính nhạy cảm lên mạng. Mục tiêu là phơi bày các giao dịch tài chính của chính phủ Iran và phá vỡ các hoạt động kinh tế do nhà nước hậu thuẫn.

Thông báo từ các hacker sau khi tấn công Ngân hàng Sepah. Nguồn: X

Thông báo từ các hacker sau khi tấn công Ngân hàng Sepah. Nguồn: X

Tháng 10/2022: Các cuộc tấn công vào nhà máy thép Iran

- Gonjeshke Darande trước đây đã thu hút sự chú ý quốc tế đáng kể sau khi tấn công ba nhà máy thép lớn của Iran: Công ty Thép Khuzestan, Công ty Thép Mobarakeh và Công ty Thép Hormozgan.

- Họ đã công khai nhận trách nhiệm, phát hành video cho thấy các nhà máy thép đang cháy, gây thiệt hại vật chất và kinh tế cũng như làm Iran bẽ mặt.

Tháng 07/2021: Tấn công vào đường sắt Iran

- Nhóm này đã tấn công hệ thống thông tin kỹ thuật số của Đường sắt Iran, gây ra sự chậm trễ, gián đoạn tàu và đăng các thông điệp chế giễu trên bảng hiển thị khắp cả nước.

- Cuộc tấn công này đã làm bẽ mặt các quan chức an ninh mạng của Iran và cho thấy sự sẵn sàng của nhóm trong việc nhắm vào cơ sở hạ tầng dân sự quan trọng.

Dấu chân số và chiến thuật

Nhóm này duy trì hồ sơ công khai thấp, nhưng đáng chú ý là họ phát hành các video chất lượng cao, trang web và thông điệp trực tuyến nhận trách nhiệm. Dấu vết kỹ thuật số của họ thường bao gồm:

- Ví Vanity và Phá hoại: Kẻ tấn công sử dụng địa chỉ ví vanity tiền điện tử chứa thông điệp chính trị chống lại chế độ Iran.

- Mạng xã hội và Tin nhắn Telegram: Họ thường xuyên đăng thông báo, video và rò rỉ tài liệu qua các kênh Telegram ẩn danh, chia sẻ bằng chứng về các hoạt động thành công.

- Phát hành video chất lượng chuyên nghiệp: Khác với các nhóm hacker ẩn danh thông thường, Gonjeshke Darande phát hành video được chỉnh sửa chuyên nghiệp, thể hiện kết quả của các cuộc tấn công mạng, gợi ý về sự hỗ trợ tài chính đáng kể và sự tinh vi trong hoạt động.

Ghi nhận và liên kết đến chính quyền bang

Công ty an ninh mạng SentinelOne và các nhóm phân tích như Check Point Research đã đề xuất Israel là nhà tài trợ nhà nước có khả năng đứng sau Gonjeshke Darande.

Tuy nhiên, Israel chưa xác nhận cũng như phủ nhận những tuyên bố này.

Iran chính thức cáo buộc Israel và cơ quan tình báo Israel Mossad đứng sau các cuộc tấn công mạng này. Nhưng một lần nữa, không có bằng chứng cụ thể nào cho những cáo buộc này.

Các nhà nghiên cứu an ninh mạng dự đoán các cuộc tấn công mạng có tác động lớn tiếp tục nhắm vào các mục tiêu Iran từ Gonjeshke Darande, đặc biệt nếu căng thẳng địa chính trị tiếp tục leo thang.

Đáng lo ngại, các sàn giao dịch tiền điện tử và các ngân hàng liên kết với nhà nước Iran vẫn là những mục tiêu tiềm năng chính.

Do khả năng và nguồn lực tiên tiến của nhóm, các nhà phân tích an ninh mạng trên toàn cầu theo dõi sát sao các hoạt động của họ.

Tổng thể, nếu xung đột hiện tại kéo dài, nó có thể có những tác động rộng lớn hơn đối với chiến tranh mạng và các cuộc xung đột kỹ thuật số do nhà nước tài trợ.